概述:随着国家战略部署高效推进,工业控制系统网络安全已成为国家安全重要组成部分,针对工业控制系统严峻的安全形势,国家对工业控制系统网络安全高度重视,习近平总书记在2018年4月20日全国网络安全和信息化工作会议上再次强调:“没有网络安全,就没有国家安全,就没有经济社会稳定运行,广大人民群众利益也难以得到保障”。

钢铁制造行业数字化、智能化、网络化是工业化和信息化深度融合的必然结果,已成为各国占领制造技术制高点的重点领域。在新基建提速工业互联网的大背景下,工业数字化、网络化、智能化必将在钢铁制造行业加快发展,新形势下工业控制系统网络安全工作的重要性和紧迫性更加凸显。

随着信息化的推动和工业化进程的加速,钢铁企业越来越多的计算机和网络技术应用于工业控制系统。为了提升生产效能和管理效率,钢铁企业大力推进生产系统自身的自动化、集中化管理,但是,智能制造系统的互联互通的同时,并没有充分考虑互联互通所带来的安全风险,安全保护水平长期以来没有得到足够关注,例如系统平台的安全防护弱点,系统配置和软件的安全漏洞、工业协议(包括私有协议)的安全问题、控制系统隐藏的后门和未知漏洞等。钢铁企业的网络安全风险也日益突出,主要涉及到:功能安全、数据安全(企业信息保护和个人隐私保护)、信息泄密等。

1、网络安全风险

工业网络空间下缺乏手段可以宏观的检测、探测网络的安全威胁,存在APT等隐藏式攻击、病毒木马攻击风险。

2、终端安全风险

生产网中的工程师站、工业计算机、服务器系统、控制系统的升级、设备维护等需要U盘的接入,携带的病毒容易在控制网络中传播,造成PLC、DCS自动化终端设备被攻击;

生产网中的工程师站、工业计算机、服务器系统、控制系统进行人工维护时缺乏技术手段对系统运行的软件进行严格控制,运维人员可随意使用未经允许的软件,为工业生产环境带来安全风险。

3、数据安全风险

钢铁企业使用的主流控制系统不排除是国外品牌,如Siemens、GE等,核心技术国内未掌握,一旦某些较严重的漏洞被攻击者发现,就有可能被其利用,在未授权的情况下访问或破坏控制系统;

当针对老的设备系统进行软件升级时缺乏技术手段针对新的应用软件安全漏洞检测,一旦制造厂商刻意携带木马后门或存在潜在安全漏洞则会埋下安全隐患。

4、运维安全风险

设备由厂商提供远程维护升级或者留有后门,可能导致生产数据、工艺数据及配方等机密信息的泄露,从而影响到企业商业利益,乃至钢铁企业战略的安全。

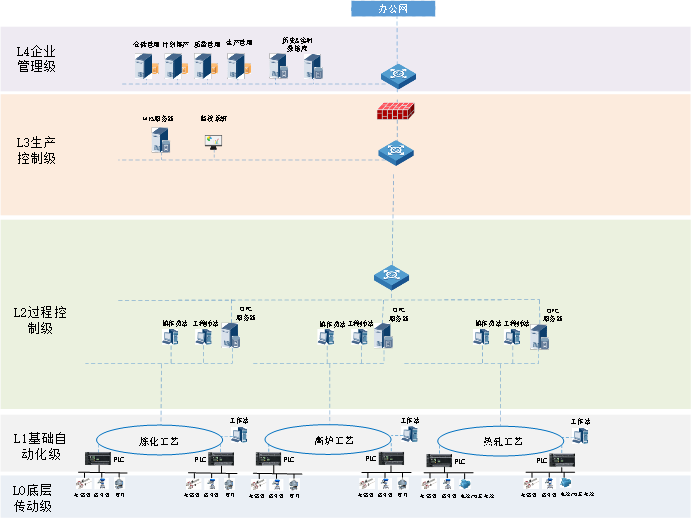

可编程逻辑控制器(PLC)、上位机、服务器、工业控制协议等组成了以生产工艺为单位的工业控制系统,典型的包括炼化工艺、高炉工艺、热轧工艺等,从上往下主要包含5个层级,依次是L4企业管理级、L3生产控制级、L2过程控制级、L1基础自动化级、L0底层传动级。L4企业管理级主要部署ERP、生产计划等业务;L3生产控制级主要部署MES系统功能单元,用于对生产过程进行管理;L2过程控制级主要部署操作员站、工程师站以及监控服务器功能单元,用于对生产过程数据进行采集与监控;L1基础自动化级主要包括各类控制器单元,如PLC、DCS控制单元等,用于对各执行设备进行控制和各类传感设备进行感知;L0底层传动级主要包含传动(电机控制)和仪表。

|

安全边界防护根据安全分区的指导原则,工业控制系统的内部业务系统和网络结构,需要根据参与工业生产作业的控制和管理,划分为了五大层级,分别是L4企业管理级、L3生产控制级、L2过程控制级、L1基础自动化级、L0底层传动级。在L2过程控制级与L3生产控制级网络边界部署工业隔离网闸,进行网络物理隔离,保障生产网络安全。 |

|

安全区域划分信息系统边界是安全域划分和明确安全控制单元的体现。在炼化工艺、高炉工艺、热轧工艺等出口边界即L1基础自动化级与L2过程控制级网络边界部署工业防火墙,杜绝越权访问,防止各类非法攻击行为,基于工业控制系统协议及应用内容进行访问控制。 |

|

安全审计在L2过程控制级各工艺监控中心汇聚交换机和核心交换机旁路部署工业监测审计系统,实现对网络流量、异常事件、操作行为和数据内容等安全审计,对异常行为进行实时警报,并提供追踪溯源。 |

|

入侵检测在L2过程控制级各工艺监控中心汇聚交换机和核心交换机旁路部署工业入侵检测系统,在L1基础自动化工作站和PLC控制器网络关键节点交换机部署工业入侵检测系统,实现发现网络中的入侵行为,并分析潜在威胁,提供安全报警,协助解决安全威胁。 |

|

主机安全防护主机安全防护主要在钢铁工业控制系统的上位机、服务器进行防护,以白名单的技术方式监控工控主机的进程状态、网络端口状态、USB 端口状态,全方位地保护主机的资源使用。 |

|

USB安全防护外设USB端口接入防护主要通过对钢铁工业控制系工程师站、操作员站和数据服务器部署主机外设管理设备(USB安全防御系统)进行防护,利用文件过滤技术,根据用户系统特点及相应配置,过滤所有可疑文件,切断病毒传播途径。 |

|

日志集中审计在钢铁工业控制系统L3生产控制级安全管理中心部署工业日志审计系统, 实现针对钢铁工业控制系统网络设备、安全事件、日志信息的收集和集中分 析,并提供日志查询、历史日志查询和事件告警功能,能够及时了解网络 设备运行状态和识别存在的安全事件,提高系统安全防护能力。 |

|

安全运维管理在钢铁工业控制系统L3生产控制级安全管理中心部署运维审计与管理设备(堡垒机), 实现对设备的集中管控,限制设备的远程登录地址,对用户的操作权限以及操作行为进 行审计记录。 |

|

集中管控在钢铁工业控制系统L3生产控制级安全管理中心部署工业安全统一监管 平台,对网络安全设备的统一安全管控、安全设备的状态监控、审计管 理和安全策略管理等集中管控,实现对网络中发生的各类安全事件进行 识别、报警和分析,构筑安全管理中心平台,提升整体网络安全防护和 运维管控水平。 |

|

增强防护,保障安全生产通过采取安全隔离、安全审计、入侵检测以及主机加固等一系列技术措施,能够弥补现有生产系统网络安全建设层面的空白,提高现有生产系统网络安全防护水平,降低生产系统遭受攻击破坏的风险,保障生产系统网络的安全稳定运行,助力企业安全生产。 |

|

实时监测,构建主动防御体系遵循最小化影响原则,采取“白名单”为主“黑名单”为辅的措施,对网络行为进行监测、控制和预警,实现“事前监控、事中控制”,静态和动态的主动防御体系对保障生产控制系统的安全稳定运行起到至关重要的作用。 |

|

网络可视化,助于安全管控智能学习,构建可视化工控网络拓扑,使工控网络“看得见,摸得着”,帮助管理人员轻松掌握网络安全状况,提高运维工作效率。 |